作者:Zack Pokorny,Galaxy Digital助理研究员;翻译:金色财经xiaozou某神秘高能操作者通过3738个发送地址向39423个接收地址发送了41523条OP_RETURN消息,这些地址共持有230万枚比特币。此人究竟意欲何为?1、引言...

作者:Zack Pokorny,Galaxy Digital助理研究员;翻译:金色财经xiaozou

某神秘高能操作者通过3738个发送地址向39423个接收地址发送了41523条OP_RETURN消息,这些地址共持有230万枚比特币。此人究竟意欲何为?

今年夏天,某未知操作者对数千个比特币钱包实施了"粉尘攻击"——向这些钱包发送微量比特币,并在OP_RETURN字段中嵌入神秘信息。OP_RETURN功能类似于支票的备注栏,但有个关键区别:不仅是收款人,任何人都能在区块链上查看其内容。

这些信息通常包含用全大写字母标明的警告(如"法律通知"),以及所罗门兄弟公司网站上的某个页面链接。此处所指并非上世纪80年代 Lewis Ranieri 开创抵押贷款证券化的华尔街传奇投行(该机构现已并入花旗集团),而是一家藉藉无名的同名机构。网页通知收到信息的用户其钱包"似乎处于遗失或废弃状态",并宣称某位未具名的所罗门客户已(通过某种方式)对钱包取得了"推定占有权"。康奈尔法学院法律信息研究所将推定占有定义为"对不在当事人直接物理控制下的物品的合法占有……例如,持有保险箱钥匙的人可能对箱内物品拥有推定占有权"。

钱包所有者被给予90天的响应期,要么通过链上转移代币证明持有私钥,要么向所罗门兄弟公司发送所有权证明文件。所罗门兄弟公司警告,未在截止日期前采取行动者可能面临丧失钱包的"合法权利"。

尽管这些信息被公开发布在链上供所有人查看,但直到七月初才引起广泛关注。当时,一个属于早期持有者的长期休眠钱包在收到其中一条信息后不久,转移了80,000枚比特币。随后,这场粉尘攻击成为了争论和猜测的焦点。

是某个黑客组织以某种方式获取了用户的私钥,开始为他们的攻击行为寻找正当理由吗?更糟糕的是,是否有人发现了比特币协议中存在量子漏洞?没有人知道该如何理解这一切。

为厘清这一迷雾重重的事件,Galaxy Research对所罗门客户在整个夏季发送的数千笔交易进行了详细分析。正如本报告将揭示的,攻击的大部分目标是P2PKH("支付给公钥哈希"脚本)地址,这类地址被认为比其他地址类型更不易受量子攻击。所罗门兄弟公司方面则声称其客户"并非黑客,也非网络钓鱼"。因此,我们不相信这些信息预示着比特币存在漏洞或私钥已被盗。

尽管所罗门客户的意图仍然难以捉摸,但我们的分析表明,这场活动虽然在某些方面显得粗糙,却是通过一个复杂的链上交易迷宫来执行的。鉴于这次OP_RETURN活动的规模、信息内容及其链接的通知,一个合理的解释是:幕后操纵者可能试图在截止日期过后,依据某些司法管辖区的无主财产法,对未作出回应的钱包提出法律主张。然而,即使他获得了有利的法院裁决,所罗门的客户在无法获取私钥的情况下将如何接管这些据称被遗弃的钱包,目前仍不清楚。

共计通过3,738个发送地址向39,423个接收地址发送了41,523条OP_RETURN消息。

接收消息的地址在信息发送时点合计持有2,334,482.52枚比特币。

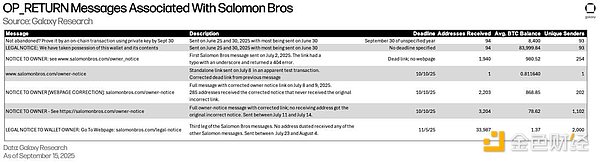

该活动分为两个阶段:初期测试消息(6月30日)未包含链接或提及所罗门兄弟公司,后续阶段(7月至8月)则分批发送含有所罗门网站链接的消息。

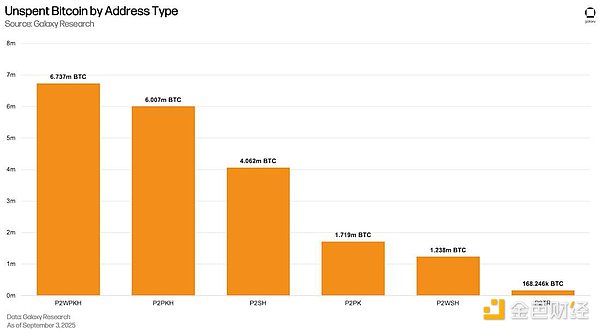

绝大多数目标地址(占所有接收消息地址的98.82%)为传统P2PKH地址。

接收通知地址的平均调整后休眠期(即未活跃时长)为2,171天(约5.95年)。

98.1%的被告知地址在遭受粉尘攻击前,自首次接收代币后从未进行过转账。

首条与所罗门相关的消息包含错误网址;发送方数日后追加发送了修正版本。

存在明显的"测试→批量发送→监控→调整"循环模式:每轮主要消息发送前均先进行测试交易;各批次活动中接收钱包的共同特征及发送消息数量均有所调整。

该攻击采用的方法(例如针对休眠超过特定期限的地址、设置回应宽限期)与美国部分州的无主财产认领法律要求相符。

尽管所罗门客户对弃置财产潜在主张的法律可行性及适用范围存疑,但不应将此次粉尘攻击简单视为纯粹的行为学实验。

原始意义上的所罗门兄弟公司是由亚瑟·所罗门、赫伯特·所罗门和珀西·所罗门于1910年创立的投资银行。这家最初采用私人合伙制的机构,在1981年通过与菲博公司进行反向并购实现上市。在其全盛时期作为美国国债交易巨头的所罗门兄弟,最为人熟知的当属迈克尔·刘易斯在“Liar's Poker”一书中描绘的狂妄形象。

1997年,桑迪·威尔领导的旅行家集团收购了当时主要服务于机构客户的所罗门兄弟公司,并将其与旅行家旗下的零售经纪业务合并,成立所罗门美邦。次年,旅行家集团与花旗公司合并成立花旗集团,成为现代"金融超市"的雏形。2003年4月,花旗集团停用所罗门美邦名称,将投行业务重组为花旗全球市场。

2022年,包括R·亚当·史密斯在内的一批自称所罗门兄弟老员工的人士,在购得该名称商标权数年后,着手重启这家投资银行。而今年7月至8月期间在比特币网络发送OP_RETURN信息的客户,似乎正是这家重生的所罗门兄弟公司。

所罗门兄弟公司官网披露的企业信息及团队资料极为有限。然而通过结合使用网站时光机、网络爬虫技术及工商注册目录查询,并追踪网站上有限的线索痕迹,我们发现了仅从登陆页面无法获取的更多细节。这些发现包括对公司实体、其网络足迹以及已发布信息通知的深入解析。

该公司是在纽约注册的法人实体,于2020年6月5日提交申请,目前在纽约州政府登记为存续状态。公司主办公地址位于曼哈顿第三大道733号16层(该楼层提供虚拟办公室租赁服务)。C·丹尼尔斯(全名克里斯托弗·"奇普"·丹尼尔斯)被确认为首席执行官。在其领英主页上,奇普·丹尼尔斯身份标注为State Stox的执行董事长,而State Stox似乎与所罗门兄弟公司存在关联关系。值得注意的是,State Stox网站与所罗门兄弟官网采用相似设计风格,且页面底部均显示相同的第三大道地址。公开记录显示两家公司曾共同参与一笔交易——所罗门兄弟作为独家承销商协助名为Ownet的公司上市。根据其领英资料,丹尼尔斯同时担任Ownet的董事职务。

所罗门兄弟公司通过官方网站、领英账号及X平台账号进行线上宣传和活动。

该网站注册于2023年1月6日,包含公司服务介绍、发展历程及诸多细节。值得注意的是,网站部分内容将公司称为"Salomon Encore",该名称仅出现在网站小字说明中,并未出现于链上通知。公司宣称其服务范围涵盖投行/并购、资管/咨询、房地产融资及研究等多个领域。除研究按钮将跳转回官网首页外,其他分类均导向新网页。网站存在多处失效按钮及过期链接:例如主页"所罗门姐妹"按钮宣称提供"针对女性企业家与投资者的专项服务",但详情按钮仍跳回主站;过桥融资详情链接则导向域名注册商GoDaddy的页面。

投行/并购页面的交易案例按钮初看像是公司过往业绩(包括融资与并购项目),但所列交易均发生于数十年前,远早于该公司获得所罗门商标的时间。例如1997年Home Shopping Network收购Ticketmaster Group股权、1999年Fred Meyer与Quality Food Centers合并、1997年Northrop Grumman收购Logicon等并购案例;1964年及1996年Loehmann's两次上市、1996年Abercrombie & Fitch上市等融资案例。网站明确声明:"这些并非Salomon Encore及其关联方完成的交易",而是"Salomon Encore相关人员曾参与或在前任职机构发生的交易"。网站另一页面注明:"本网站对所罗门兄弟的引用均为历史指涉,除非另有说明。"

除协助Ownet上市外,当代所罗门兄弟公司未披露其他参与交易。其领英账号曾发布投资邀约帖文,但具体参与程度及成交情况不明。

该公司的X(原Twitter)账号自2023年圣诞节后便未再更新,主要曾发布研究报告和节日祝福。其简介自称"应大众需求回归",并称所罗门兄弟公司成立于1910年,于2022年重新运营。账号中曾提及Ownet——一个社交媒体网络,其母公司就首次公开募股事宜与所罗门兄弟公司进行过合作。

领英账号同样更新稀少,但简介中包含“salomonencore”的跳转链接,该网址会重定向至前文所述的主站“salomonbros”。该账号曾发布关于向比特币地址发送OP_RETURN消息的更新,内容链接至公司发布的官方新闻稿。

所罗门兄弟公司就向超过39,400个比特币地址发送消息之事发布了两份公开声明。其一为8月7日发布的新闻稿(最终消息发送近一周后),其二发布于所罗门兄弟公司官网。其首页以全大写标题"所罗门客户接管废弃钱包"进行电视新闻跑马灯式滚动展示,点击后将跳转至《关于钱包通知的声明》,该声明涉及七八月间广受关注的OP_RETURN消息。

声明称公司代表某客户,该客户识别出一批疑似废弃且易遭攻击的数字钱包,并强调消息非由公司直接发送(客户身份未公开)。通知着重表明该客户并非试图"对加密市场造成不利影响",而是"自费"采取行动以"降低废弃钱包带来的风险"。要求仍掌控私钥的用户通过发起小额交易证明所有权,而失去访问权限者则可通过指定表单联系客户。页面同时声明"客户对非真正废弃的钱包不主张任何权益"。此外,所罗门兄弟公司宣布客户已设立"无密钥钱包恢复基金",旨在向能证明对不可访问钱包拥有合法所有权的用户返还资产,该基金将由所罗门兄弟公司管理,具体细则于数月内公布。

此并非网站首次发布关于链上消息的公告。自7月9日(首条消息发送一周后)至8月5日期间,同一链接曾指向另一份可通过互联网档案馆回溯获取的公告。该公告语气更非正式,采用FAQ格式而非法律声明形式,通过定性方式界定废弃钱包,阐述其风险及客户目标(与现版公告一致)。值得关注的是,该早期公告回应了媒体对其客户所发链上消息的推测:"我们遗憾于迄今报道均未采纳所罗门兄弟提供的信息。部分毫无证据的报道称客户系'黑客'(暗示恶意目的)或进行针对特定钱包的网络钓鱼——此类指控均属不实。"

8月7日新闻稿从废弃钱包风险及用户证明所有权方式等角度,基本重述了网站公告内容。关键细节在于"为钱包所有者提供至少90天响应期"的表述。虽然多数钱包自接收消息后至少有90天响应期,但根据链上交易时间戳,有3,203个地址获得的通知期不超过88.4天。链分析章节将详细说明此细节——若客户确计划在通知期满后采取法律行动,此时间差将至关重要。

所罗门兄弟公司客户通过OP_RETURN消息分发了两类功能不同的链接,两个链接均无法通过公司网站首页直接访问。

两个页面均声明所罗门兄弟公司客户已向一系列疑似"废弃"的比特币钱包地址发送通知,建议钱包所有者联系所罗门兄弟公司和/或通过签名交易进行密码学所有权验证。通知警告若地址所有者未在指定截止日前回应,其地址将被视为废弃状态,客户可能采取包括通过"推定占有"主张相关币种所有权在内的救济措施。需重点关注的是,两份通知虽名称不同(分别标注为"法律通知"与"所有者通知")且截止日各异(所有者通知截止日为10月10日,法律通知截止日为11月5日),但内容措辞完全一致。此次行动使用多链接及不同通知标题,很可能是为跟踪消息接收者90天响应窗口(因通知发送时间跨度达一个月)。

通知页面底部设有联系表单,声称拥有"所有权有效声明的详细说明及证明文件"的用户可通过该表单直接联系所罗门兄弟公司,并注明个人或其代表可使用此表单保持匿名性。值得注意的是,表单要求提交者填写地理位置信息(国家、州及邮政编码或省份),这些字段旁均标有星号,表明属于必填项。

OP_RETURN是比特币脚本的操作码(即指令),允许用户在交易中嵌入最多80字节的任意数据。虽然与OP_RETURN输出相关联的资金无法被花费(因此不会加入"未花费交易输出集"),但数据载荷会被永久记录在区块链上并向全网广播。这使得OP_RETURN成为比特币网络上的"公共公告板"。其用途涵盖同质化代币协议(如Runes)、时间戳乃至垃圾信息等多种场景。由于OP_RETURN兼具低成本与永久性特征,常被用于地址间的链上消息传递。

该客户活动分为两个阶段:首批消息未提及所罗门兄弟公司,后续消息则包含该公司网站链接。链数据强烈表明两者发送主体为同一实体。首批消息可视作第二阶段的测试运行,而第二阶段范围更广且实施更彻底。社交媒体讨论多集中于第二批消息(特别是"致所有者通知……"),该消息被七月中旬清仓比特币的远古巨鲸接收。当时少有观察者注意到早期无链接消息及后续指向所罗门网站的消息。背景信息的缺失可能是导致广泛恐慌性解读(如"比特币被量子计算攻破")的主要原因。

消息内容及其部分细节如下表所示。

我们按时间顺序梳理了与所罗门兄弟公司粉尘消息相关的重要事件,以及与两次攻击具有关联性的关键高层细节。

本次行动涉及3,738个独立发送地址与39,423个接收地址(其中至少5个可能由粉尘攻击实施方自身控制)。所罗门消息的两个发送地址同时出现在接收地址列表中,表明操作主体对自身钱包也实施了粉尘攻击。该活动在资金组织和粉尘分发层面均展现高度复杂性,主要针对具备以下三大特征之一的地址:

P2PKH地址(较早期的地址类型);

接收过代币但从未转出的地址(在39,423个地址中占38,754个);

平均休眠时长达到1,890天的地址。

值得关注的是,有5,097个地址的完整可见交易历史仅包含接收所罗门兄弟相关消息;若排除这些地址,剩余34,326个目标地址的平均休眠时长为2,171天,其中接收过代币但从未转出的目标地址数量为33,657个。最旧地址休眠时长达5,991天,最新地址休眠58天,且有34,307个地址至少完整休眠三年。总体而言,粉尘攻击实施方支付了至少0.49831883 BTC手续费(约合60,246美元,以10月7日汇率计算),在OP_RETURN消息上耗费0.22768359 BTC粉尘代币(约27,516.29美元),并在活动收尾时回收了至少0.00878853 BTC剩余余额(约1,062.52美元)。

该实体构建了复杂的资金流网络:在发起粉尘交易前,将代币分散至数千个地址,在后续用于多种消息类型的地址间反复流转,并采用人工分配找零输出的方式而非返回至发送钱包(比特币中的"找零"指交易完成后输入金额的剩余部分返回给发送方或指定地址)。这种操作模式初步增加了追踪难度。该项兼具复杂性(涵盖41,523条OP_RETURN消息)与大规模特性的活动,需要对比特币协议的深入理解以及大量的准备工作与资源投入。

目标地址类型:

Pay-to-Public-Key-Hash(P2PKH)地址是本轮消息活动中最主要的针对目标,占接收通知地址总量的98.82%。强调接收消息的地址类型为何重要?因为某些比特币地址类型被认为比其他类型更容易受到新兴技术攻击,所罗门兄弟公司就OP_RETURN消息发布的官方通讯亦暗示了这种风险:"拥有雄厚资源的流氓国家与犯罪组织对黑客攻击废弃数字钱包资产构成可信威胁。旧版加密协议易受新技术冲击,这意味着恶意行为者可能非法获取废弃钱包访问权限——因为这些钱包无法升级至更安全的版本。"该声明似乎指向比特币可能面临的量子计算威胁,此问题已成为本年度社区讨论与辩论的重要议题。

量子计算是一种利用量子力学原理(如叠加态与纠缠态)处理信息的计算方式,针对特定问题的算力可呈指数级超越经典计算机。目前该风险仍停留在理论层面:部分专家认为实用型量子计算机可能于2020年代末或2030年代初出现,在2030年代持续增强算力,至2040年代或更晚实现完全可靠性。

关于量子计算或相关技术对比特币攻击的担忧之一,在于该技术可能匹配公钥与私钥对的能力,这将使理论上的攻击者获得对用户资金的未授权控制。Pay-to-Public-Key(P2PK)地址(用于比特币最早区块)将原始公钥直接嵌入输出脚本中,这使其成为比其他地址类型更容易受到理论性量子或类似攻击的脚本类型。理论上,量子计算机或其他技术可直接从暴露的公钥推导出私钥并劫持资金。相比之下,P2PKH地址(本轮攻击主要目标)及后续地址格式将币锁定至公钥的哈希值(即密码学混淆结果),这意味着原始公钥仅在地址花费代币后才会暴露。因此,攻击者若要利用这些地址,受害者必须在此假设性攻击发生前花费过代币并重复使用该支出地址。如前所述,绝大多数目标地址似乎从未转出资金,故其公钥从未暴露,理论上比P2PK地址更不易受攻击。

我们的分析未发现任何证据表明本轮活动中接收所罗门兄弟公司粉尘消息的地址属于P2PK类型。所有已识别目标均为后期地址类型,主要为P2PKH。尽管通过直接向原始公钥发送代币从技术层面可实现P2PK输出粉尘攻击,但我们未发现所罗门兄弟客户实施此类操作的迹象。实践中,原始P2PK使用已基本被淘汰:现代比特币软件不再支持该格式,钱包和交易所前端均不允许用户粘贴裸公钥作为接收地址。银河研究通过中心化与去中心化前端尝试向P2PK输出发送BTC均失败,最终仅能通过手动构建含原始P2PK输出的部分签名比特币交易(PSBT)并自主广播验证该结论。此操作需定制脚本组装,因为标准接口强制使用现代地址格式。该实验的难度凸显P2PK已被彻底弃用——尽管向此类地址发送资金在技术上仍可行。这引出一个重要问题:若所罗门客户宣称目标是保护废弃地址免遭技术利用,为何忽略了 arguably 最脆弱且最可能被废弃的地址类型(P2PK),反而向更不易受攻击的格式发送消息?

截至9月2日,P2PK地址中持有171.9万枚BTC,占流通供应量的8.63%与最大供应量的8.18%。这笔巨额BTC被普遍认为在量子计算实现时最易受攻击,但据我们观察,所罗门客户未向任何此类地址发送通知。

这两阶段攻击的最早踪迹可追溯至4月7日,当时一笔资金交易抵达比特币地址bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99。如下列分析所示,该地址成为非所罗门活动与所罗门活动的核心枢纽:它既作为粉尘地址的最早资金源,本身也充当粉尘发送地址,更是多数粉尘地址在发送OP_RETURN消息后归集剩余余额的目标地址。在全面行动开始前,该地址曾于6月24日被用于发送包含如下消息的交易:"此为80字节OP_RETURN测试消息,必须精确无误"。次日,该地址进一步接收了两条OP_RETURN消息"MESSAGE_1"与"MESSAGE_2"。这些消息共同表明粉尘攻击实体正在测试比特币的OP_RETURN功能,为大规模活动做准备。

首笔测试交易揭示出关键地址bc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0t——该地址通过bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99测试资金作为人工分配的找零地址获得资金。bc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0t随后成为bc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5ad的资金源地址(该地址参与非所罗门活动并为bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh提供资金——后者是另一个为粉尘地址提供资金并连接两次活动的重要地址),同时还为发送非所罗门消息的另外180个地址提供资金。因此,bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99扮演了网关角色:既为非所罗门活动中的地址提供资金,又作为所罗门关联活动中的直接资金源地址。

紧随这些测试交易之后,首轮大规模粉尘活动的 groundwork 通过两则通知显现:1)"未废弃?请于9月30日前通过私钥发起链上交易证明";2)"法律通知:我们已接管该钱包及其内容"。这些消息于6月25日出现,在相同四个地址的随机组合间流转,完整活动则于6月30日比特币网络区块903447至903448间展开。在6月25日的初始交易中,bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99扮演核心角色:1)向自身发送"未废弃?"消息;2)向bc1qkq47hh2xv0ehvh44ec9z6pvy2856m5w66a3gw8(其于前日提供资金)发送"法律通知"消息;3)从同一地址接收相同"法律通知"消息。6月30日的活动随后扩展至另外90个地址(覆盖两类消息),其中87个地址后续还会接收所罗门兄弟关联通讯。接收这些消息的地址组中包含远古巨鲸——其参与此事引发对本次活动的广泛关注。换言之,与该巨鲸关联的地址早在6月30日就收到了两类非所罗门兄弟消息的粉尘攻击。

7月2日,粉尘攻击实体在6月30日活动后首次发送所罗门兄弟公司关联消息:"致所有者通知……"。这标志着当月三种主要所罗门消息类型的首次出现。与此前非所罗门活动类似,bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99出现在测试交易中(该交易位于区块高度903659,距主活动仅15个区块)。关键在于,此次测试源自bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh地址,该地址具有双重特征:1)曾用于6月30日"废弃"消息发送;2)由参与6月30日粉尘活动的地址提供资金。此外,bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh与bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99为多个发送所罗门关联消息的地址提供资金。这种重叠强烈表明两次活动存在直接关联。

重复使用早期消息阶段的地址,以及通过非所罗门活动涉及的地址为所罗门兄弟操作提供测试资金,可能属于操作疏漏。这些行为留下了确凿证据,表明非所罗门消息与所罗门兄弟关联消息实为同一主体实施的协调性连续行动。

更重要的是,消息中提供的链接因包含下划线而非连字符(粉尘实体可能在插入连字符时误触shift键)导致失效。任何尝试访问该网页者都会收到404错误及"文件未找到"提示。此外,有20个地址(排除可能由粉尘实体控制的地址)在接收错误链接时持有共计106,602.06 BTC余额,这些地址要么从未接收更正后消息,要么在更正通知发送前已转出代币。这一区别至关重要:若粉尘实体试图对所谓废弃地址主张法律权利,则此特定地址群可能未获合法通知。该地址组包括清仓80,000枚BTC的远古巨鲸——这意味着即使巨鲸看到消息,也根本不存在可访问的网页。

7月4日巨鲸转移代币的行为引发广泛关注,部分观点认为比特币存在漏洞或至少P2PKH地址类型存在风险。当巨鲸于月中开始抛售代币时,相关讨论持续发酵。约在此期间(7月9日),粉尘攻击实体开始大规模发送包含修正后网址的消息。该特定网址的发送活动分为两波主要阶段:第一波在7月9日,第二波在7月13日至14日——每波消息均包含更新后的链接但措辞略有不同。

与前三批消息类似,在7月8日(即首波修正消息发送前数小时)出现两笔明显测试交易:第一笔测试仅包含更新链接无附加文字,第二笔测试则包含完整更新消息(注明修正后网址)。两笔测试分别在不同区块发送,第一笔距修正通知活动主体启动提前73个区块,第二笔提前27个区块。

值得关注的是,仅接收更新网址的测试交易具有双重特征:1)由包含旧版错误链接消息的交易中人工更新的找零输出提供资金;2)本身包含人工插入的找零输出至地址bc1q2dskr0y97vzlpvkhr44tagdh906w48y6mu29mf(该地址后续通过可能含有德文拼写错误的OP_RETURN消息将余额清零,消息译为"感谢您孕育了我。现在您将获得真金回报")。资金交易发生于7月8日,即"网页更正"消息活动结束五天后(旧链接最后发送于7月3日,而测试接收于7月8日)。该交易同时包含接收地址bc1qmak4853pysqmqlvmdcs3hwpz928dqqc5v6gnzw,该地址随后成为仅含链接测试交易的接收方。此地址还在7月8日接收了内容为"此钱包将于2025年10月删除"的异常OP_RETURN消息,进一步表明其是粉尘攻击实体的实验地址。值得注意的是,该地址最初于2023年11月28日获得0.81162432 BTC资金,其中大部分资金直至7月30日(在接收所罗门兄弟粉尘发送者多条消息后)才被全部转出。

在接收错误链接的1,940个地址中,大多数(1,919个)也收到了更正后的通知(另有285个地址虽未接收原始错误链接却收到更正通知,这可能是粉尘攻击实体的操作失误)。值得注意的是,那些接收了失效所有者通知链接但在更正通知发出前已转出代币的地址,并未收到更正链接通知;这表明粉尘攻击实体正在监控其发送原始通知的地址,并确保不重复传递消息(此举可能出于故意,或因其对目标地址应用的过滤器排除了空白或近期活跃地址)。

带有更新链接的第二轮粉尘攻击于7月13日启动,使用消息格式为:"致所有者通知……"。此轮攻击同样存在明显测试交易:早在活动主体开展前两天(7月11日),由bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99地址发送了该消息。此消息共发送至3,204个地址,这些地址均未接收过原始错误链接或"网页更正"消息。除测试交易接收者外,该组所有地址基于链接关联的截止日期(2025年10月10日)均未获得完整90天通知期:7月13日接收粉尘的地址仅获约88.4天通知期,7月14日接收者仅获约87.5天通知期(自OP_RETURN交易链上确认起算)。此细节至关重要,因为消息附带的书面通知声称给予接收者至少90天响应时间。这些地址在接收通知时合计持有251,606.5217 BTC。值得注意的是,接收此消息的地址中有107个除接收行为外无任何其他活动痕迹——这些地址可能是为通过增加接收消息地址数量虚张活动规模,制造存在大量脆弱地址的假象。

巨鲸转移代币的行为直至7月25日仍是新闻头条,该时间线与7月23日发送的第三类(即最终版)所罗门兄弟消息重合。该消息内容为:"致钱包所有者法律通知:请访问网页……"。与此前模式一致,在活动主体开展前22个区块出现明显测试交易。值得注意的是,接收该消息的33,987个地址均未接收过6月或7月前期发送的任何消息。此消息以接收者数量计规模最大,分两个独立批次发送:第一批在7月23日至24日间,第二批在7月28日至8月4日间。其中7月23日至24日发送6,000条消息;7月29日至8月1日发送27,987条;8月4日发送单条消息。

"法律通知"消息与之前所有消息的关键差异包括:目标地址数量庞大、活动持续时间长、目标地址平均余额小。该消息在13天内发送至33,987个地址,其持续时间比次长活动长2.17倍,接收者数量比次大规模多6.28倍。此外,此类消息目标地址的平均余额(1.37 BTC)显著小于其他类型:"所有者-通知"类地址平均余额400.52 BTC,"所有者-通知"类980.52 BTC,"废弃"与"接管"类消息目标地址均达8,400 BTC。

有趣的是,接收此最终通知的地址中有4,990个除接收该OP_RETURN消息外无任何交易历史。此现象在"所有者-通知"消息中同样存在,可能是为虚增活动规模而刻意为之。

当粉尘攻击实体逐步终止各项消息活动时,其将剩余资金批量回笼至自身地址以清空用于发送特定OP_RETURN消息集的地址。某些情况下,清空某一消息活动地址的交易同时成为新地址发送新消息的资金源。想必该实体增加所有这些跳转环节为的是掩盖与先前消息的关联,确保被粉尘攻击的地址所有者无法通过区块浏览器轻松识别不同消息集之间的关联。支撑这一解读的事实是:在3,738个用于发送消息的地址中,有3,734个地址仅传递过一类消息类型,而参与多类消息类型的四个地址均出现在明显测试交易中。

地址bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99在多类场景中充当中介角色,用于在相邻消息活动的地址间循环资金。此外,地址bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh作为网关地址,将非所罗门活动的剩余资金重新部署至首批所罗门关联消息。在地址使用完全终结时,通过清零操作回收的剩余BTC被发送至与OP_RETURN消息无关联的新地址。部分交易规模庞大且成本高昂,单笔交易需占用高达68.2kvb(千虚拟字节)数据量并支付最高1,300美元手续费。

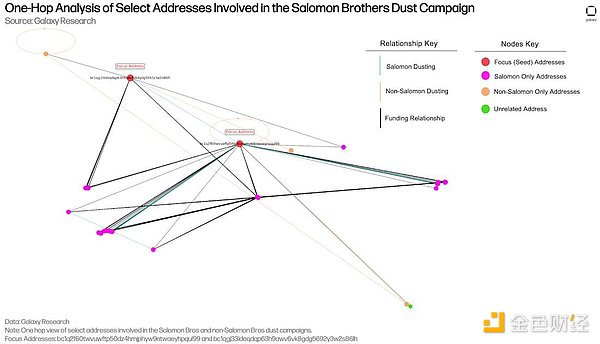

两个特定地址强烈表明:所罗门关联活动背后的实体很可能也是早期非所罗门活动的操纵者——bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99 与 bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh。正如最早测试消息所预示的,那些开创初始实验的相同地址,作为连接非所罗门与所罗门活动的关键桥梁再次出现。

两次活动间的隐秘关联源自这两个地址具有以下三重特征:1)在所罗门品牌活动中明显相互进行测试性粉尘攻击;2)各自至少发送过一笔包含非所罗门消息的交易;3)共同为所罗门关联活动中使用的地址提供资金。此外,bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh 由 bc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5ad 提供资金(该地址曾用于测试6月30日消息集),而后者又由 bc1qgh3jg9pqrjyawwernal2u7kuhezrxelgp72z0t 提供资金(该地址本身作为找零输出由 bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99 资助)。

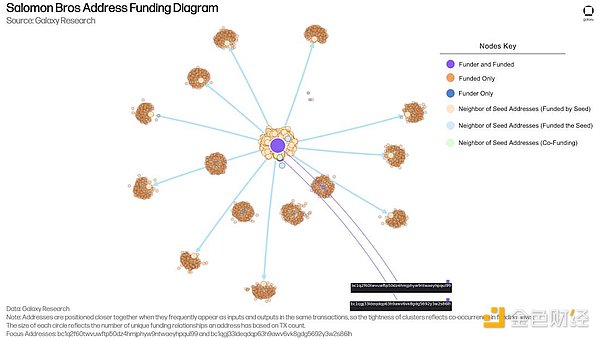

下图是通过单跳网络分析创建的图谱可视化。该分析映射了与种子地址(标注为"焦点地址")直接连接的所有地址,数据来源同时包含所罗门兄弟关联的资金流、消息流以及非所罗门消息流。图中节点与边的排列采用Kamada-Kawai布局算法确定,该算法通过优化间距将连接更紧密的节点彼此靠近,最大限度减少线条交叉以增强可读性——但在密集区域可能导致节点重叠,造成视觉上的计数困难。

包含两种关系类型:

黑色资金流向(线):代表地址间资金供给交易(例如地址X向地址Y提供资金)。

橙青双色粉尘攻击(线):代表粉尘消息传递(例如地址A对地址B实施粉尘攻击)。颜色区分活动类型:青色为所罗门关联活动,橙色为非所罗门活动。

此外,地址对自身实施粉尘攻击的自循环关系在分析中予以保留,并以返回同一节点的弧形线表示(如图中某一焦点地址所示)。

可视化图谱显示:两个种子地址通过所罗门兄弟关联消息活动直接相连,且各自均对非所罗门活动中的地址实施过粉尘攻击。两者还曾为后续用于所罗门兄弟活动的地址提供资金,形成资金流动与粉尘攻击的重叠。特别值得注意的是,bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99 在初始消息中曾对自身实施粉尘攻击,这在图表中部表现为自循环结构。

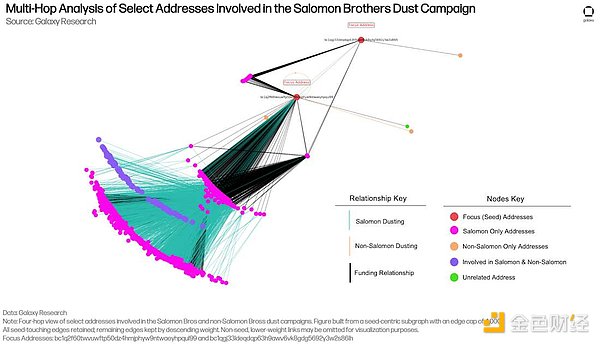

宏观视角下可以清晰看出:地址bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99与bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh既为所罗门和非所罗门活动中的活跃地址提供资金,又向这些地址发送消息。地址bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99在所罗门兄弟活动地址的资金筹备中扮演重要角色,作为超过750个此类地址资金交易的输入地址。下图突显了通过该地址交易获得资金的地址广度,以及这些地址如何进一步为参与所罗门兄弟关联活动的其他地址提供资金。值得注意的是,两个焦点地址同样为所罗门兄弟活动中的最早钱包提供初始资金流,使其具备运营能力并推动活动后续扩张。

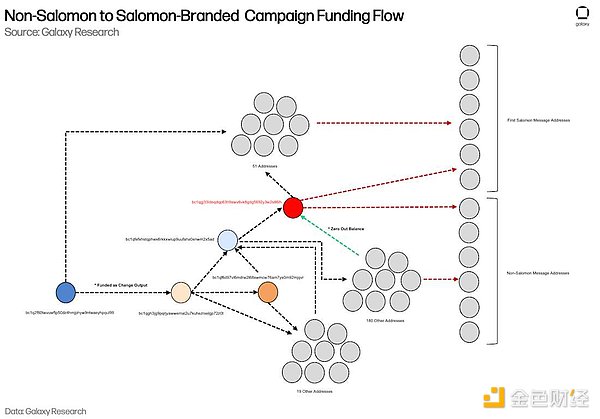

尤为关键的是,存在一笔交易同时由连接两次活动的两个地址共同为51个输出地址提供资金,这些输出地址随后被用于执行并进一步资助所罗门兄弟活动。从非所罗门消息回收的剩余资金经由bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh汇集后,在此笔交易中进行分配——下文将详细阐述该资金流。

下图进一步强调了这两个地址在为所罗门兄弟消息活动中所用地址提供资金方面的重要性。与传统边线图不同,此可视化依赖空间紧密度而非可见链接:集群的形成源于特定地址在同一资金交易中共同出现。由于比特币交易可涉及多输入与多输出,该图捕捉的是资金流中的共同参与关系,而非排他性的一对一资金关联。因此,种子地址应被解读为参与核心枢纽,而非其集群中每个获资地址的唯一起源点。

此图表明:目标地址位于资金集群的核心位置,直接或间接触及所罗门兄弟活动中大多数粉尘攻击地址。它们还作为其他地址的资金共同参与者(这些地址充当二级枢纽),各自辐射出独立的资金接收者集群(通过围绕核心集群建立的轮辐结构凸显)。这种模式强调目标地址不仅是核心参与者本身,更与其他具有影响力的资金提供者紧密相连,从而强化了它们在所罗门兄弟消息资金网络中的关键作用。

最后,一个关键资金流确证了两次活动之间的关联。地址bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh承担了双重角色:既是发送非所罗门消息地址的资金归集地址,又是发送首轮所罗门关联消息地址的资金源。下图直观展示了该资金流,其相较于前文复杂图谱进行了简化,以突显bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh在连接非所罗门与所罗门品牌活动中所起的作用。

此资金流的关键部分始于北京时间6月30日16:00:35(美国东部时间),bc1qfefxhstqphwx6rkkxwlup9uufahx0enwm2x5ad向181个地址(包括bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh)提供资金。这181个地址后续被用于发送非所罗门消息。在非所罗门消息发送完毕后,这些地址于2025年6月30日21:23:02(最后一则非所罗门品牌消息发送后约三小时)将剩余余额清零至bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh。两天后,地址bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh与bc1q2f60twvuwftp50dz4hmjphyw9ntwaeyhpqul99共同向51个地址提供资金,这些地址随后被用于首轮所罗门活动(即包含错误链接的活动)。这表明bc1qgj33ldeqdqp63h9awv6vk8gdg5692y3w2s86lh是促进两次活动间资金流转的网关枢纽。

该粉尘攻击实体共计向39,418个我们认定非其控制的独立地址发送消息,这些地址合计持有最多2,334,482.52 BTC。

由于攻击者向部分地址发送了多条消息,本统计采用每个独立地址在接收任一条消息时的最大余额进行叠加计算。所有我们认定属于粉尘攻击实体自身的地址均已被排除在此分析之外。

粉尘攻击活动的目的之一是观测用户是否会因此转移代币。那么攻击实体成功促使用户采取行动的效果如何?以下分析数据截至9月29日美国东部时间上午8:30。

6月30日发送的"废弃"与"接管"消息:

这两类消息协同发送至94个独立地址,其中4个我们认定为攻击实体发送的测试交易。在本次活动与首轮所罗门消息发送期间,疑似非攻击者所属的地址均未发生代币转移,表明6月30日消息的成功率为0%。这些消息发送时目标钱包总持有量为789,565 BTC。

所罗门兄弟消息分析:

所罗门关联消息的分析稍显复杂,因其存在三种消息类别且在某些情况下向相同地址的不同组合发送。以下数据分析了在考虑消息类型与粉尘地址独特组合的前提下,所罗门攻击的成功率。

7月2日发送的错误链接

首条带有错误链接的所罗门品牌消息于7月2日发送至1,939个独立地址(排除可能由粉尘攻击实体控制的地址),这些地址名义持有量为1,902,210.5 BTC。其中10个地址在7月8日更正通知发送前转出了86,161.15 BTC。这批转出地址包括控制其中8个地址及80,009.44 BTC转移资金的远古巨鲸。按地址数量计算该消息成功率为0.52%,按粉尘BTC价值计算为4.53%。该统计假设钱包所有者看到消息后采取行动,但后续分析表明至少部分转移行为可能存在偶然性。

7月9日与7月13日发送的更正链接消息

更正链接通过两批独立消息发送:一批标注为更正消息,发送至先前接收错误链接的地址(及部分未接收过的地址);另一批发送至全新地址组。必须区分这两类消息以评估此类消息的具体成功率。

在接收更正通知后,共有109个地址(不含已知粉尘攻击地址)转出55,161.62 BTC。具体细分如下:

共有32个地址转出42,510.35 BTC,这些地址既接收了更正通知又接收过原始所罗门通知,但此前未采取行动。这批地址合计持有1,795,607.63 BTC(涉及1,918个地址),其成功率按地址数量计为1.67%,按持有BTC价值计为2.37%。其中一地址在接收更正通知后仅转出微量BTC,当前仍持有1,105.13 BTC;另一地址则保留0.1 BTC。

共有8个地址转出2,714.12 BTC,这些地址仅接收更正通知而未接收过原始通知。这批地址合计持有118,489.25 BTC(涉及284个地址),其成功率按地址数量计为2.82%,按持有BTC价值计为2.29%。其中一地址在接收消息后仅转出少量BTC,当前仍持有424.59 BTC。

共有69个地址转出9,937.13 BTC,这些地址作为全新通知对象接收了更正链接。这批地址合计持有251,606.54 BTC(涉及3,203个地址),其成功率按地址数量计为2.15%,按持有BTC价值计为3.95%。然而这些地址未获得通知承诺的完整90天宽限期(消息接收时间为7月13日至14日,截止期为10月10日)。错误的通知时限可能使这些代币免于任何法律追索。

总体而言,本次更正链接消息的成功率按地址数量计为2.02%,按BTC价值计为2.55%。

7月23日至8月4日发送的"法律通知"消息

评估"法律通知"消息的成功率较为直接,因为其粉尘攻击的地址组未接收过任何先前所罗门或非所罗门消息。在33,986个地址中,共有3个地址转出了114.99 BTC(该组地址总持有量为46,693.66 BTC)。按地址数量计算成功率为0.009%,按BTC价值计算为0.25%。此组中唯一转移代币的地址均将余额清零。

总体影响:

粉尘攻击活动结束后,共有122个地址累计转出141,437.76 BTC。假设受粉尘攻击地址总价值为2,334,482.52 BTC,则按BTC余额计算有6.06%发生转移,按地址数量计算有0.31%发生代币转移。排除转出代币但保留非零余额的地址后,仍有价值2,188,604.9 BTC的粉尘攻击余额(相当于流通供应量的10.98%,最大供应量的10.42%)未发生转移,因而可能面临这些消息所引发的法律后续行动。注:这些数值仅统计链上代币移动,不包括可能通过通知链接表单联系所罗门兄弟公司的钱包。

若进一步排除未获得完整90天宽限期的地址、仅接收初始错误通知的地址以及休眠时间不足三年的地址(在废弃财产与无人认领财产法律背景下重要期限),则约有1,920,124.4 BTC可能面临通知的潜在法律追索。这相当于流通供应量的9.64%,最大供应量(2100万枚)的9.14%。

接收消息后的代币转移可能纯属巧合:

有证据表明部分地址在遭受粉尘攻击后转移代币的行为纯属巧合,其所有者可能从未看到消息。典型例证是地址16P6cMXdmiiZR5d4L5aa793HwWZ5MomMKu:其在接收所罗门消息前80分钟转移了1,219.99 BTC储备。这表明粉尘攻击实体可能提前编译地址批次,而后才发送消息——在此期间该特定地址已转移代币。过去数月链上巨鲸活动整体活跃的大背景,进一步支撑了这些代币转移纯属巧合的解读。

根据所罗门兄弟公司网站的声明,其客户正在实施利他主义行动。该公司表示"我们的客户不会故意采取任何对加密市场产生不利影响的行动",且其"对非实际废弃的钱包不主张任何权益"。所罗门宣称该客户还意图创建"无密钥钱包恢复基金,帮助那些丢失钱包访问权限但能证明合法所有权的人"。

有可能所罗门客户仅试图将废弃代币移交政府监管,以保护网络免受敌对实体侵害(保护网络是其多次通讯中明确阐述的目标)。然而此举本身并不能化解此类风险:若现有加密保护被攻破,国有化钱包与私人钱包同样脆弱;若政府出售这些代币,它们可能回流市场并最终落入客户声称试图防范的托管安排中。但客户可能认为,一旦代币处于政府监管下,即使恶意实体有能力攻击,其意愿也会降低。

但另一种更悲观的解读同样不能排除。考虑以下因素:

所罗门兄弟公司的公开声明与链上通知内容存在矛盾。公司的公开声明将客户行为塑造为利他主义,强调本次活动旨在保护网络及失去代币访问权的持有者。但这些保证难以与通知本身措辞相协调——通知声称客户已对接收地址取得"推定占有权",并警告不作为可能导致"所有权利、所有权和权益的丧失"。所罗门传递了混合信号:在最易获取的通讯中,客户被描绘成仁慈的保护者;但在细则中,通知却保留了对客户可能无法访问的代币主张所有权的权利(除非其拥有私钥或量子计算机,两者我们认为极不可能)。这种矛盾引发疑问:若真实目标是为保护网络免受技术漏洞威胁,为何要主张个人占有?

目标地址的特征画像。尽管所罗门暗示量子风险,其客户却绕过了最脆弱的地址类型(P2PK),反而重点针对已休眠近六年且从未转出代币的P2PKH钱包——这明显超过多个州数字资产废弃财产法规中规定的三年休眠阈值(详述如下)。

90天截止期限。这与无人认领财产法律中常见的60至120天通知窗口相呼应。

客户的精密操作能力。如上所述,消息背后的操作者似乎对比特币的技术架构与社会动态具有深刻理解(通知提及网络的量子脆弱性,这是比特币社区中长期存在的小众话题)。技术能力与社会洞察力的结合,使客户具备非凡能力:既能大规模铺开链上行动(向近4万个地址发送消息),又能通过利用社区恐惧与社会紧张情绪来构架消息内容。这使得本次活动更像是一场舆论塑造与休眠持有者施压行动,而非公共服务公告。

行为测试模式。客户未采用单一化通知发送方式,而是从小规模起步,随着公众关注度提升在一个月内持续扩大操作范围。若意图是警告比特币用户迫近的威胁,根本没有理由分批渗漏式发送并逐步扩大覆盖范围——高效做法应是一次性发送所有通知,而非耗时整整一个月。

综合这些因素,有人推测所罗门客户意图根据无人认领或遗失财产法律采取法律行动,以主张对所谓"废弃"代币的所有权或强制要求国家托管——这种推测情有可原。

纵观全局,美国财产法很少适用"谁捡到归谁"的民间原则——加密货币领域更是如此。"拾得物"原则传统上仅适用于有形动产,而非BTC这类无形资产。后者必须向政府申报。

各州无人认领财产法律虽存在差异,但普遍规定:当虚拟货币账户持续休眠达到法定期限后,"持有者"必须首先履行尽职调查以联系"所有者"。法定尽职调查通知通常由持有者通过一级邮件(若经同意可包括电子邮件)在州政府规定窗口期内(一般为申报前60-120天)发送至所有者最后已知地址。若此举失败,持有者则依法须向州政府申报资产并随后移交州监管。州政府随后代表原始所有者充当资金保管人,而持有者则免除责任。这使得所有者或其继承人可随时向州政府提出申请以收回财产价值。

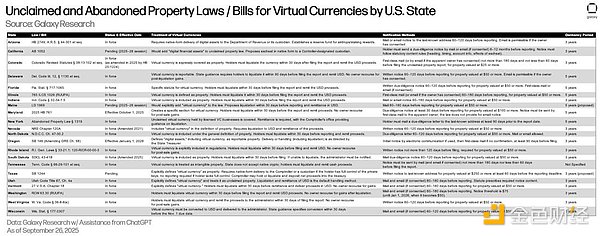

已将数字资产纳入或正在纳入废弃财产法律的州数量,可能揭示所罗门客户的行动路径及其可能面临的限制。

通过OP_RETURN交易发送电子废弃通知(以替代无法获取的街道地址或电子邮件)可能符合美国部分州级无人认领财产法律的精神。然而,某些定义及这些法律的适用性可能限制客户的操作能力,包括:

何为"持有者"?这些法律一贯将"持有者"定义为有义务向"所有者"持有、交付或支付财产的企业、公司或其他法律实体。所有者被定义为对疑似废弃财产拥有合法权利的人。在加密货币语境下,持有者类别可能包括中心化交易所、托管钱包与金融科技应用、合格托管人与信托公司、以及支持加密货币的经纪商与投资平台。此类实体可追踪账户非活跃状态、所有者信息(如姓名与家庭地址),履行尽职调查并将资金移交州政府。而对于自托管钱包,用户是唯一可访问资金者,这些解决方案的开发方无法追踪使用者身份或代表所有者发送资金。因此不存在第三方可报告或转移资产,若无法访问对应私钥则不可能移动这些资金——故"持有者"定义很可能不适用。这也从根本上不具可操作性:若持有者同时是所有者且其拒绝回应废弃通知,但后续自行使用代币,则这些代币从未真正丢失或废弃。

无人认领财产如何处理?当持有者通过尽职调查未能找到所有者时,必须将财产移交州政府。企业将财产移交州政府后,州政府作为托管人无限期代表所有者持有资金。州政府可能将股票或虚拟货币等资产变现为现金以便管理。原始所有者或其继承人可随时向州政府提出申请以收回财产价值。

一州的无人认领财产法律是否自动适用于他州?并非如此。司法管辖权遵循最高法院"德州诉新泽西案"优先规则:1)向所有者最后已知地址所在州申报;2)若地址未知或该州未规定该特定财产归州所有,则向持有者注册所在州移交。关键在于,仅当接收州法规涵盖该财产类型时(有时通过"无形财产"兜底条款或要求变现为现金),持有者才可移交;若两州均未涵盖或法规明确排除,则无权进行财产归公。更广泛而言,BTC是全球性资产,而无人认领财产法规是地理限定法律的产物,不具备国际效力——这意味着其无法强制管辖范围外的外国持有者或实体进行申报或转移。

因此,所罗门客户的操作能力可能受以下因素限制:

司法管辖优先规则(所有者最后已知地址优先,其次为持有者注册地):OP_RETURN"宽限期"很可能无法定效力,其本身难以强制要求资金移交。即使被通知地址的非活跃状态已超过标准休眠期,若无法定"持有者"存在,这种非活跃状态本身并不产生申报义务。若资产后续存入中心化托管机构,任何义务通常将基于托管方记录从该时点起算——尽管某些州法规可能引发关于先前废弃状态与管辖权的事实争议。

法定"持有者"是否存在(中心化托管机构)与自托管模式(通常无持有者):虽然通知对自托管资产很可能无法定约束力,但其意图可能是为未来权利主张创造事实前提。若被粉尘攻击地址的代币后续存入中心化托管机构,所罗门客户可能利用先前通知主张权利,从而使所有者与托管方陷入代币权属的法律纠纷。

法规的地域效力范围:由于BTC是全球性资产,而美国无人认领财产法律不具备国际或州际强制力,任何最大化覆盖范围的尝试都需逐州逐国评估当地法规是否承认数字资产为可归公财产,并仅在存在可行法律框架的地区主张权利。这一切的前提是:OP_RETURN通知被某些司法管辖区的特定无人认领财产法规认可为法律上有效的联系或尽职调查形式,且代币可被代表所有者移动。这进一步假定持有者与所有者均位于这些管辖区内——若无此地域关联,法规将无法适用。

自托管BTC的执法缺口:抛开法律问题,自托管代币在任何情况下均无法在无对应私钥的情况下被移动。即使存在将自托管代币判定为可归公财产的法律途径,在无法获取私钥的情况下也无法强制执行资金移交。虽然法院无法强制转移比特币本身,但可对已知个人(若所有者身份可识别)发出移交私钥的命令。但该救济措施以存在可识别且可触及的个人为前提;对于大多数长期休眠或匿名地址,不存在此类关联,使得代币实际上超出任何法院命令的管辖范围。与人行道上可被拾取并保管待领的皮夹不同,比特币若无法获取对应私钥(或未来某日的量子计算机)则根本不能被"占有"。任何试图绕过该框架、通过链上通知将废弃钱包转为私人所有的尝试,在私钥不可访问的情况下都将缺乏先例且存在法律疑点。

然而,这种法律灰色地带可能是客户所认知的价值主张:通过粉尘攻击建立链上通知记录,他可能认为可以依据新出台的法规尝试启动新型权利主张,从而夺取"废弃"代币的所有权。

近期诉讼案例凸显了此类理论的脆弱性。在Battle Born投资公司诉司法部案中,美国最高法院驳回了对已查封比特币钱包的投机性所有权主张,转而寻求具体控制权证据——即进行交易或证明私钥访问能力的能力。以此类推,仅凭OP_RETURN通知不太可能确立所有权或剥夺所有者权益。此类通知至多相当于投机性主张,缺乏现有无人认领财产制度所需的法律强制力。但它们可能被设计用于诱导自我选择,促使休眠持有者要么表明身份,要么将代币转移至法定约束力更强的托管场所。

简言之:通知不太可能立即创设有效权利主张,但后续若转入托管环境,可能形成可在所罗门客户主张权利的司法管辖区内进行诉讼的事实模式。

综合所有链上细节与法律要素分析,所罗门兄弟公司的OP_RETURN粉尘攻击不应被简单视为纯粹的行为实验。相反,这更像是一场试图建立链上通知记录、为潜在诉讼作证据准备的尝试。

然而该操作本身存在突出矛盾:早期消息中的失效链接;按发送方自行宣称的标准可能对某些地址通知不足;声称要保护网络免受技术攻击却未通知理论上更易受技术攻击的地址类型;以及向休眠时间短于无人认领财产法规定时限的地址发送消息。

尽管存在这些失误,操作执行者显然对比特币网络具备深度技术理解,并采取了精密措施掩盖行踪并向大量地址投送消息。虽然仍在诸多方面令人困惑,鉴于这位神秘客户最终可能进行的新型法律理论测试,所罗门事件值得全球比特币与加密社区持续关注。请密切关注10月10日与11月5日这两个关键时间节点——届时所罗门客户设定的90天期限将届满。